아마존 aws.amazon.com 남용 신고에 대한 인스턴스 보안 검토

DDOS 공격 의심으로 여겨지는 행위와 중국등 일부 국가의 침해 행위가 감지되는 경우 입니다. DDOS 공격은 의외로 자주 발견됩니다. 보안에 취약한 스크립트, CMS 솔루션등을 사용하는 경우 발생될 수 있으며 대표적인 CMS 로 워드프레스등이 있습니다. 고객사 CMS 사용 및 플로그인, 모쥴등 점검

클라우드를 통한 웹서비스 운영시 아마존으로 부터 서비스 남용에 대한 통보 받는 경우.. 이럴 때 두가지 경우의 대응을 할 수 있습니다.

과거 아마존으로 부터 통보를 받고 대응한 경험을 토대로

1. 무대응 : 아마존 메일은 1차 주의, 이후 몇차례 확인 요청후 경고등의 메일을 받게 됩니다. 이때 해당 메일을 무시하는 경우가 있습니다. 과거 국내 서버 사용의 경험을 토대로 모든 책임은 서버를 임대, 운영하는 사람의 책임이니 본인 스스로 해당 보안책임을 뒤로 미루고 무시하는 사례가 발생할 수 있습니다. DDOS 트래픽 발생시 비용이 발생이 되지만 이 또한 서버운영자 책임이라고 무시할 수 있습니다.

- 일정 시점이 지나면 aws.amazon.com 은 해당 포트를 차단하기 시작합니다. 그러며 서비스 중단으로 운영중인 사이트가 과도한 트래픽이 발생되는 것처럼 로딩에 문제가 보여지기 시작합니다.

- 결과적으로 DDOS 공격 보다 더 치명적인 서비스 차단을 경험 할 수 있습니다.

- 아마존은 DDOS 공격등 트래픽이 과도하게 발생되어 크레임이 발생될 수 있다는점을 파악하고 서비스 이용자가 이에 대한 조치를 적절히 하는지 안내하고 있습니다. (때론 과도한 침해)

- 모니터링의 결과 피드팩 또한 잊지 말자

2, 소극적 조치 방법

1) 스크립트, 워드프레스 CMS, Plugins 사용에 대한 검토를 해야 합니다.

최근 1차로 포럼등에서 권고하는 사항에 워드프레스 XML Pingback 공격에 대한 조치로 XML-RPC 중단

.htaccess 에 Block (아래 소스) 처리 또는 워드프레스 Disable XML-RPC 관련 플로그인 사용

- 과도한 워드프레스 플로그인 사용은 속도 저하, 보안등에 문제를 가지게 됩니다.

2) How To Survive a DDoS Attack - DDos 공격 방어

IP 를 차단하거나, 포트를 차단하는 방법도 있으나 일정 수준의 보안 프로그램을 이용하는 방법을 사용해 봅니다.

cPanel & WHM 을 사용하는 경우, CSF (Config Server Security) 방화벽을 지원합니다.

설치방법

WHM - 터미널에 접속후 설치를 진행 합니다.

WHM - Plugins - ConfigServer Security & Firewall 설치가 완료됩니다.

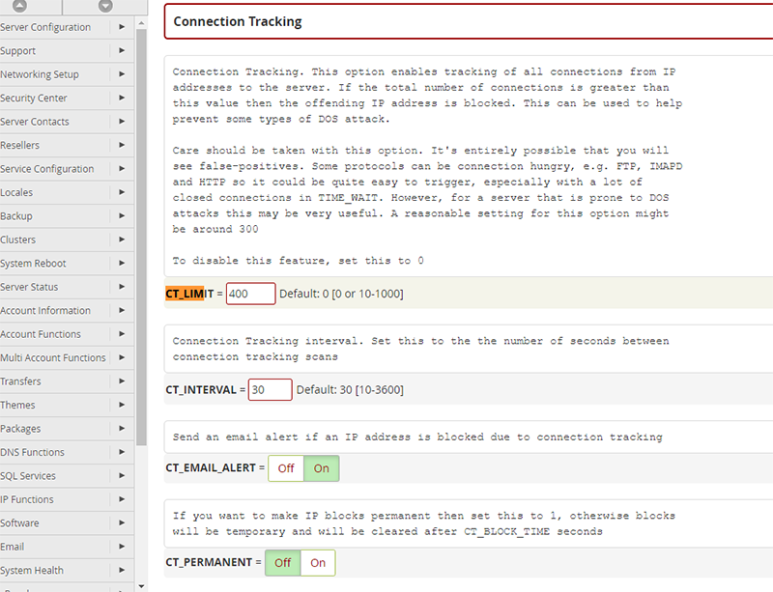

전문가 아니면 알 수 없는 많은 기능이 있는 방화벽 프로그램으로 우리는 최소한의 규정만 적용합니다. cPanel 안내에 따라 IP 주소에서 최소한 연결수를 제어합니다. DDOS 공격시 IP 연결제한을 이용하는 방법입니다.

csf - ConfigServer Firewall -> Firewall Configuration

"CT_LIMIT"값을 구성 합니다. cPanel 300 합리적인 초기 권고, 필자는 400으로 . 이 값을 너무 낮게 설정하면 정상적인 연결이 끊어 질수 있습니다.

cPanel 권고에 SYNFLOOD_RATE 및 SYNFLOOD_BURST 설정 부분이 있으나 다루지 않습니다. DDOS 공격시 해당 기능을 ON 해서 장애 보호 활성화 할 수 있습니다.

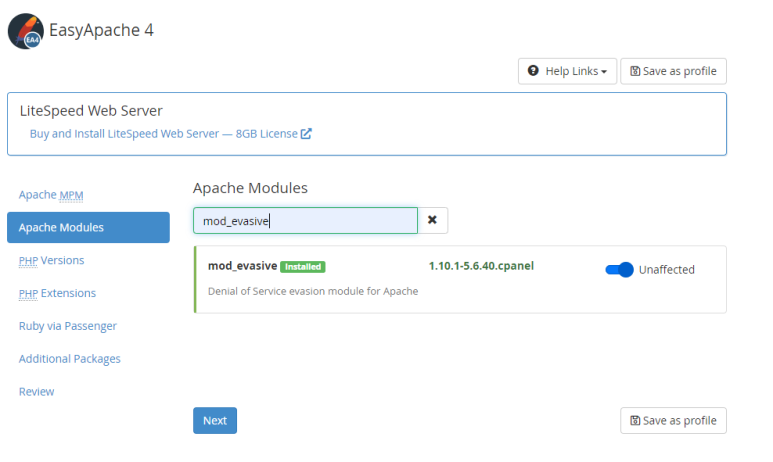

Mod_evasive 아파치 모쥴 설치

웹 애플리케이션에 대한 잠재적인 공격을 감지, 단시간에 너무 많은 요청을하는 IP 주소 비율을 제한하고 회피 조치 취합니다.

아파치 모쥴은 WHM ->Software -> EasyApache4 에서 진행합니다.

사용중인 패키지를 선택합니다.

Apache Modules 에서 Mod_evasive 를 검색하고 install 을 진행합니다.

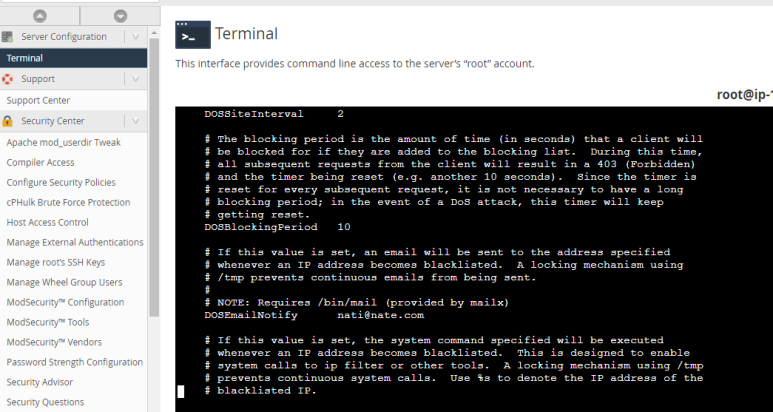

리로드가 완료되면. 터미널에서 통보 메일을 지정할 수 있습니다.

/etc/apache2/conf.d/300-mod_evasive.conf mod_evasive가 IP를 차단할 때 이메일을 보내도록하려면 DOSEmailNotify 섹션에서 이메일 주소를 설정하십시오

해당 줄에 # 를 제거하고 이메일 주소를 기입합니다.

VI 에디터 사용후 저장할때는 ESC 키로 편집창에서 나온후 :wq! (저장후 종료합니다) :q! (저장없이 편집창닫기)

보안 설정 업그레이드를 통해 위와 같은 과정을 마치면 위에 설정한 메일로 1분에 한번씩 메일이 올 수 있습니다.

보안 위험 메일이 갑자기 1분에 여러개, 이후 수백개 발생합니다.

CSF 방화벽 설정을 조정합니다.

핫아이템 cPanel

가상 메모리 - 조정 필요 안내 /

해결 1) : 가상메모리를 늘려주고나 - 설정 이상 과도하게 나타나는 계정을 삭제하거나 스크립트, 플로그인 삭제

Multihp ini editor

해결 2) : ConfigServer Security -> 설정

PT_USERMEM 변경 또는 통보 중지

RSS 메모리 사용량 세트 (MB) (가상이 아닌 RAM이 사용됨)를 초과 하는 경우 경고를 보냅니다 . 특정 프로세스 또는 사용자 를 무시하려면

기본값 256 이상 (아래 768 통보 기준인 경우 그 이상을 변경하면 통보가 발생하지 않습니다.)

기능을 비활성화 하려면 0 으로 설정

IP 접근 시도 차단 알림 - ( 전체 대역을 차단하면 특정 서비스 불능 상태 발생할수 있으므로 비추천)

1) 해결 : Cpanel IP block 사용 특정 IP 만 차단

WHM - iptables 등 ip 차단 또는 포트 차단

2) 해결 : Security Center - Host Access Control 활용

Daemon Access List Action Comment

sshd192.168.0.0/255.255.255.0 allow Allow local SSH access

sshd198.66.254.254 allow Allow SSH from my specific IP

sshdALL deny Deny access from all other IPs